很多运维人员在配置本地防火墙时,常陷入两个极端:要么过度开放端口(如放行所有端口、允许所有IP访问),导致防火墙形同虚设;要么配置过于严格(如误拦截正常业务端口、禁止必要的网络通信),引发业务异常(如程序无法联网、远程登录失败)。本文将以“服务器本地防火墙设置”为主题,兼顾Linux(主流运维系统)与Windows系统,从基础认知、实操配置、常见场景、安全优化、故障排查五个维度,提供专业、可落地的设置指南,帮助运维人员精准配置防火墙,兼顾安全性与业务可用性。

一、服务器本地防火墙的本质与核心作用

服务器本地防火墙,本质是运行在服务器操作系统上的软件级防护工具,与云服务器的安全组(网络级防护)、硬件防火墙(设备级防护)相互补充,但核心作用聚焦于“本地端口与数据包管控”——它不依赖外部设备,直接集成在操作系统中,针对服务器自身的网络接口、端口、进程进行精准管控,无需额外部署硬件或占用过多服务器资源。

1.核心作用

端口管控:仅放行业务必需的端口(如Web服务80/443端口、远程登录22/3389端口),禁止不必要的端口(如135、139、445等易被攻击的端口),从源头减少攻击面。

IP管控:限制访问服务器的IP范围(如仅允许公司内网IP、指定办公IP访问,禁止公网任意IP访问敏感端口),防范公网恶意IP的攻击。

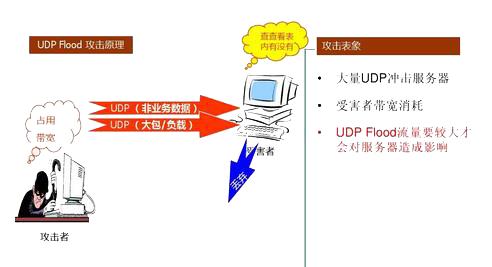

数据包过滤:根据数据包的源IP、目标IP、协议(TCP/UDP)、端口等信息,过滤恶意数据包(如携带攻击脚本的数据包、高频暴力破解的连接请求),拦截异常通信。

日志审计:记录所有进出服务器的数据包、连接请求、拦截记录,便于后续安全审计、攻击溯源(如排查哪个IP发起了暴力破解、哪个端口被频繁扫描)。

应急防护:遇到恶意攻击时,可快速临时封禁攻击IP、关闭危险端口,紧急止损,避免攻击扩大。

2. 主流系统防火墙工具

不同操作系统的本地防火墙工具不同,无需掌握所有工具,重点聚焦主流系统的默认防火墙(运维高频使用):

Linux系统:主流为 Firewalld(CentOS 7及以上默认,替代传统Iptables),部分老系统(CentOS 6及以下)仍使用Iptables;Ubuntu系统默认使用Ufw(简化版防火墙工具)。本文重点讲解Firewalld(最常用),兼顾Iptables基础配置。

Windows系统:默认使用 Windows Defender防火墙(WinServer 2012及以上内置,无需额外安装),支持图形化界面与命令行配置,适合非专业运维人员快速操作。

3. 核心配置原则

配置本地防火墙的核心逻辑是“最小权限原则”——即“只放行必需的,禁止所有不必要的”,具体遵循3个原则,避免配置失误:

端口最小化:仅放行业务运行必需的端口,禁止所有未使用的端口(哪怕暂时不用,也不开放)。

IP精准化:敏感端口(如远程登录、数据库端口)仅允许指定IP访问,禁止公网0.0.0.0/0(所有IP)访问。

规则可追溯:每添加一条防火墙规则,需备注规则用途(如“放行办公IP 192.168.1.100访问22端口”),便于后续维护、修改。

二、Linux系统本地防火墙设置

Linux系统是服务器主流操作系统(占比超80%),Firewalld作为CentOS 7及以上的默认防火墙,相比传统Iptables,配置更简洁、支持动态生效(无需重启服务)、规则管理更灵活,是运维人员的首选工具。以下实操步骤可直接落地,覆盖基础配置、规则管理、常见场景。

1.防火墙基础操作

所有配置前,先掌握防火墙的基础启停命令,避免误操作导致防火墙失效或业务中断(核心命令需牢记):

查看防火墙状态:`systemctl status firewalld`(核心命令),显示“active (running)”表示已启动,“inactive (dead)”表示未启动。

启动防火墙:`systemctl start firewalld`(首次配置需启动,启动后默认拦截所有端口)。

停止防火墙:`systemctl stop firewalld`(仅应急场景使用,停止后防火墙失去防护,不建议长期关闭)。

重启防火墙:`systemctl restart firewalld`(修改部分规则后需重启生效,建议优先使用动态重载)。

动态重载规则:`firewall-cmd --reload`(推荐,修改规则后无需重启服务,规则立即生效,不影响现有连接)。

设置开机自启:`systemctl enable firewalld`(避免服务器重启后防火墙自动关闭,必做配置)。

关闭开机自启:`systemctl disable firewalld`(不推荐,仅特殊场景使用)。

2.核心规则配置

Firewalld的规则配置分为“临时规则”和“永久规则”,重点掌握永久规则(服务器重启后不丢失),临时规则仅用于应急测试。

端口管控规则:

核心逻辑:仅放行业务必需端口,禁止所有未使用端口(Firewalld默认禁止所有端口,无需额外配置禁止规则)。

永久放行单个端口(TCP协议,如22端口,远程登录):`firewall-cmd --permanent --add-port=22/tcp`

永久放行多个端口(如80、443端口,Web服务):`firewall-cmd --permanent --add-ports=80/tcp,443/tcp`

永久放行端口范围(如1000-2000端口,特殊业务):`firewall-cmd --permanent --add-port=1000-2000/tcp`

永久禁止单个端口(仅应急使用,如禁止3306端口被公网访问):`firewall-cmd --permanent --remove-port=3306/tcp`

查看已放行端口:`firewall-cmd --permanent --list-ports`(确认规则是否添加成功)。

注意:所有永久规则添加/删除后,需执行`firewall-cmd --reload`,规则才能生效;TCP协议是绝大多数业务使用的协议,UDP协议(如DNS、TFTP)需单独指定`udp`。

服务器本地防火墙的配置,核心是“平衡安全性与业务可用性”——既不能过度开放,也不能配置过严,关键在于“精准管控端口、限制访问IP、规范规则管理”。作为服务器安全的第一道防线,看似简单,却直接决定了服务器的安全等级。唯有规范配置、常态化维护,才能有效抵御网络攻击,保障服务器与业务的稳定运行,同时降低运维成本与安全风险。

上一篇: 程序无限重启是服务器问题吗?

下一篇: ai算力服务器要怎么选适合自己的?